Kategorie: ‘IT-Security’

Email Security – Evaluation and Application of the SPF Policy

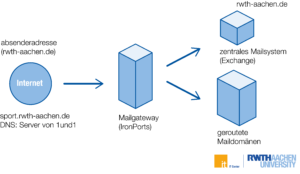

In this post of our email security series, we would like to inform you about an upcoming tightening of the SPF policy that will apply to RWTH Aachen University as of December 5, 2024. The change will prevent RWTH email addresses from being used as sender addresses by mail servers outside of RWTH Aachen University in the future. This will further increase email security at our university. Please note that this article is mainly intended for mail administrators of RWTH institutions. (*)

Basics at RWTH: E-Mail

Source: Freepik

As part of our blog series “Basics at RWTH”, today we are introducing you to the RWTH e-mail service, which is essential for your daily communication in everyday university life. We have compiled the most important information for you so that you can get started quickly and easily with your e-mail inbox – if you haven’t already done so.

Types of Firewalls

Source: Freepik

In the first part of our blog series, we covered the basics of firewalls: what they are, how they work, and why they are essential for network security. Today, we will take a closer look at the different types of firewalls used in IT-Security.

IT Professionals Day: Invisible Heroes

Source: Freepik

On September 17, 2024, we are celebrating IT Professionals Day – a global day of honor that puts the spotlight on all those people who often work behind the scenes but are indispensable to the functioning of our digital world. At the IT Center of RWTH Aachen University, we would like to use this occasion to pay well-deserved tribute to the IT professionals, the invisible heroes, who work behind the scenes every day.

Security in E-mail Traffic 3: LDAP Address Book

Source: Freepik

The LDAP address book (LDAP = Lightweight Directory Access Protocol) is a type of database or directory that an email application queries via a predefined path (server name, port, branch/search base) in order to find out the user certificate of an email address, for example. If such an LDAP address book is integrated into your own email application, encrypted emails can be sent directly, for example, provided the recipients have published their user certificate in the LDAP address book. Not every e-mail has to be sent encrypted, but you can select this option if you wish and after successful setup. Read more about the encryption of emails in part 2 of the blog series.

Security in E-mail Traffic 2: Encryption

Source: Freepik

It regularly happens that personal data or other sensitive information such as temporary passwords, application documents etc. need to be transmitted quickly. The choice often falls on the exchange by e-mail. However, this data must be protected against unauthorized access by third parties. In order to still be able to use e-mail, the e-mails must be encrypted. We will show you how this works in the following blog post, along with other relevant information on the subject. Go back to the first blog post in our series to read more about digital signatures.

Security in E-mail Traffic 1: Digital Signing

Source: Freepik

Did you know that in June 2024, more than 80% of all incoming emails at RWTH Aachen University were identified as suspicious by the email security defense systems? [1] You may now be thinking of terms such as phishing emails or spam emails.

At some point, every recipient of an email asks themselves the question: How do I know whether the sender address is trustworthy and genuine? On the other hand, every sender asks themselves at some point: How do I know whether my email has demonstrably reached the recipient unchanged? One answer to this is: Always sign emails digitally! We would like to take a closer look at this process with you in the following blog post.

The Role of Firewalls in Network Security

Source: Freepik

In a world that is increasingly characterised by digital connectivity, network security is becoming an essential issue. A fundamental but often misunderstood component of network security is the firewall. Most of you have probably heard the term before. In this blog post, we’ll take a closer look at the role of firewalls, their importance in network security and how they help to prevent threats. Read the rest of this entry »

Data Privacy on the Internet: Protect Your Privacy

Source: Freepik

In our digital age, digital data has become the most valuable asset. Every click, every search query, every ‘Like’ are collected and analysed. For many companies, this data is of inestimable value, for example in order to better understand target groups, place personalised advertising, etc. However, while companies can use this data to boost their business, criminals also have a keen interest in such data, as any of this information can potentially be used to cause harm. From identity theft to financial losses – the risks are numerous. Protecting your own data is therefore more important than ever before. In this blog post, we would like to give you a few suggestions on how you can protect your privacy on the internet.

Basics at RWTH: IdM Selfservice

Source: Freepik

The IdM Selfservice is the first port of call when it comes to accounts and passwords. The token manager, which you need to set up multi-factor authentication, is also integrated there. This makes Selfservice the heart of your data management. And because it is so important, we would like to introduce you to Selfservice and its navigation points.