Kategorie: ‘IT-Sicherheit’

E-Mail-Sicherheit – Auswertung und Anwendung der SPF-Policy

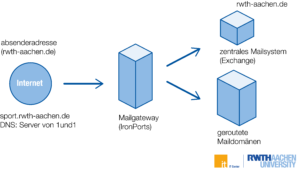

In diesem Beitrag unserer E-Mail-Sicherheits-Reihe möchten wir euch über eine bevorstehende Verschärfung der SPF-Policy informieren, die ab dem 5. Dezember 2024 für die RWTH Aachen gilt. Mit der Umstellung wird zukünftig verhindert, dass RWTH-E-Mail-Adressen als Absenderadressen von Mailservern außerhalb der RWTH Aachen verwendet werden können. Damit wird die E-Mail-Sicherheit an unserer Universität weiter erhöht. Bitte beachtet, dass sich dieser Beitrag hauptsächlich an Mailadministratoren der RWTH-Einrichtungen richtet. (*)

Basics an der RWTH: E-Mail

Quelle: Freepik

Im Rahmen unserer Blogreihe „Basics an der RWTH“ stellen wir euch heute den Service RWTH-E-Mail vor, der für eure tägliche Kommunikation im Uni-Alltag unerlässlich ist. Wir haben für euch die wichtigsten Informationen zusammengestellt, damit ihr – falls noch nicht geschehen – schnell und unkompliziert mit eurem E-Mail-Postfach starten könnt.

Arten von Firewalls

Quelle: Freepik

Im ersten Teil unserer Blogreihe haben wir die Grundlagen von Firewalls behandelt: was sie sind, wie sie funktionieren und warum sie für die Netzwerksicherheit unverzichtbar sind. Heute befassen wir uns detaillierter mit den verschiedenen Arten von Firewalls, die in der IT-Sicherheit zum Einsatz kommen.

Tag der IT-Professionals: Unsichtbaren Helden

Quelle: Freepik

Am 17. September 2024 erwartet uns der Tag der IT-Professionals – ein globaler Ehrentag, der all jene Menschen in den Mittelpunkt rückt, die oft hinter den Kulissen arbeiten, aber unverzichtbar für das Funktionieren unserer digitalen Welt sind. Am IT Center der RWTH Aachen möchten wir diesen Anlass nutzen, um den IT-Profis, die unsichtbaren Helden, die täglich im Hintergrund agieren, die verdiente Anerkennung auszusprechen.

Sicherheit im E-Mail-Verkehr 3: LDAP-Adressbuch

Quelle: Freepik

Das LDAP-Adressbuch (LDAP = Lightweight Directory Access Protocol) ist eine Art Datenbank oder ein Verzeichnis, das eine E-Mail-Anwendung über einen vordefinierten Weg (Servernamen, Port, Zweig/Suchbasis) abfragt, um zum Beispiel das Nutzerzertifikat einer E-Mail-Adresse zu erfahren. Hat man ein solches LDAP-Adressbuch in der eigenen E-Mail-Anwendung eingebunden, dann können beispielsweise direkt verschlüsselte E-Mails versendet werden, vorausgesetzt die Empfänger*innen haben ihr Nutzerzertifikat im LDAP-Adressbuch veröffentlicht. Nicht jede E-Mail muss verschlüsselt versendet werden, jedoch man kann dies bei Wunsch und nach erfolgreicher Einrichtung gezielt auswählen. Lest mehr zu der Verschlüsselung von E-Mails in Teil 2 der Blogreihe.

Sicherheit im E-Mail-Verkehr 2: Verschlüsselung

Quelle: Freepik

Es kommt regelmäßig vor, dass Personendaten oder andere sensible Informationen wie temporäre Kennwörter, Bewerbungsunterlagen etc. schnell übermittelt werden müssen. Da fällt die Wahl oft auf den Austausch per E-Mail. Diese Daten sind jedoch gegen den unbefugten Zugriff von Dritten zu schützen. Um dennoch den Weg via E-Mail gehen zu können, müssen die E-Mails verschlüsselt werden. Wie das funktioniert, stellen wir euch zusammen mit weiteren relevanten Informationen zu dem Thema im folgenden Blogbeitrag vor. Geht zurück zum ersten Blogbeitrag in unserer Serie und lest auch mehr über digitale Signaturen.

Sicherheit im E-Mail-Verkehr 1: Digitales Signieren

Quelle: Freepik

Wusstet ihr, dass im Juni 2024 mehr als 80% aller eingehenden E-Mails an der RWTH Aachen von den E-Mail-Sicherheitsabwehrsystemen als verdächtigt identifiziert wurden? [1] Eventuell kommen euch nun Begriffe wie Phishing-E-Mails oder Spam-E-Mails in den Sinn.

Jede*r Empfänger*in einer E-Mail stellt sich irgendwann die Frage: Woher weiß ich, ob die Absendeadresse vertrauenswürdig und echt ist? Auf der anderen Seite fragt sich jede*r Absender*in irgendwann: Woher weiß ich, ob meine E-Mail nachweislich unverändert bei den Empfänger*innen angekommen ist? Eine Antwort darauf lautet: E-Mails immer digital signieren! Diesen Prozess möchten wir mit euch im folgenden Blogbeitrag näher beleuchten.

Die Rolle von Firewalls in der Netzwerksicherheit

Quelle: Freepik

In einer Welt, die mehr und mehr von digitaler Vernetzung geprägt ist, wird die Sicherheit von Netzwerken zu einer immer wichtigeren Angelegenheit. Eine grundlegende, aber oft missverstandene Komponente der Netzwerksicherheit ist die Firewall. Den Begriff haben wohl die meisten von euch bereits einmal gehört. In diesem Blogbeitrag werfen wir einen gemeinsamen Blick auf die Rolle von Firewalls, ihre Bedeutung für die Sicherheit von Netzwerken und wie sie dabei helfen, Bedrohungen abzuwehren.

Datenschutz im Internet: So schützt Ihr Eure Privatsphäre

Quelle: Freepik

Daten sind das Gold unseres digitalen Zeitalters. Jeder Klick, jede Suchanfrage, jedes „Gefällt mir“ wird gesammelt und analysiert. Für viele Unternehmen sind diese Daten von unschätzbarem Wert, zum Beispiel um Zielgruppen besser zu verstehen, personalisierte Werbung schalten zu können usw. Doch während Unternehmen diese Daten nutzen können, um ihr Geschäft anzukurbeln, haben auch Kriminelle großes Interesse an diesen Daten, denn jede dieser Informationen kann potenziell auch Schaden anrichten. Von Identitätsdiebstahl bis hin zu finanziellen Schäden – die Risiken sind vielfältig. Der Schutz der eigenen Daten ist daher auch so wichtig wie noch nie. In diesem Blogbeitrag möchten wir euch ein paar Anregungen geben, wie ihr eure Privatsphäre im Internet schützen könnt.

Basics an der RWTH: IdM Selfservice

Quelle: Freepik

Der IdM Selfservice ist die erste Anlaufstelle, wenn es um Accounts und Kennwörter geht. Auch der Tokenmanager, den ihr für die Einrichtung der Multifaktor-Authentifizierung braucht, ist dort eingebunden. Damit bildet der Selfservice das Herzstück für eure Datenverwaltung. Und weil er dadurch so wichtig ist, stellen wir euch den Selfservice und seine Navigationspunkte vor.