Kategorie: ‘IT-Sicherheit’

Go Live -Verschlüsselung mit Boxcryptor an der RWTH Aachen University

Wir alle arbeiten nicht selten mit sensiblen Daten. Das fängt bei unseren eigenen persönlichen Daten an und reicht bis zu noch nicht veröffentlichten wissenschaftlichen Daten, welche nicht unverschlüsselt kursieren sollten.

Gerade das Speichern von Daten auf Cloud-Servern und Netzlaufwerken stellt eine Herausforderung für die Sicherheit und Integrität dar. Insbesondere ist dies der Fall, wenn diese Daten mit mehreren Personen geteilt werden. Aus diesem Grund haben sich unsere Experten am IT Center auf die Suche nach einer geeigneten Lösung für die Nutzenden an der RWTH gemacht, um die Verschlüsselung auf der einen Seite so sicher wie möglich und die Handhabung auf der anderen Seite so einfach wie möglich zu gestalten.

Quelle: Pixabay

Als geeignetes, eigenständiges Softwareprodukt haben sie Boxcryptor ermittelt. Dabei handelt es sich um eine Softwarelösung, die unabhängig von dem genutzten Cloud-Speicher nicht nur eine höhere Sicherheit für abgelegte Daten erreicht, sondern auch das gemeinsame Arbeiten mit mehreren Personen an jenen Daten auf einfache Weise ermöglicht.

Wie das zukünftig an der RWTH funktioniert, erfahrt ihr in diesem Blogbeitrag.

Digitaler Betriebsausflug 2020

Im Zuge der situativen, mobilen Heimarbeit (Homeoffice) fand unser alljährlicher und allseits beliebter Betriebsausflug über eine Videokonferenz statt.

Quelle: Pixabay

Stellungnahme zu Angriffen auf Hochleistungsrechner

Mehrere Hochleistungsrechenzentren in ganz Europa sind aktuell Opfer von Cyber-Attacken. Einige Zentren haben daher den Zugriff auf ihre Rechenkapazität auf Grund von Sicherheitsvorfällen zum Schutz vor (weiteren) Angriffen zumindest in Teilen gesperrt.

Vor diesem Hintergrund ergreifen auch wir entsprechende Vorsichtsmaßnahmen und beobachten unsere Systeme noch engmaschiger als bisher. Zur aktuellen Sachlage dienen unsere Stellungnahme und Empfehlungen auf der IT Center Webseite.

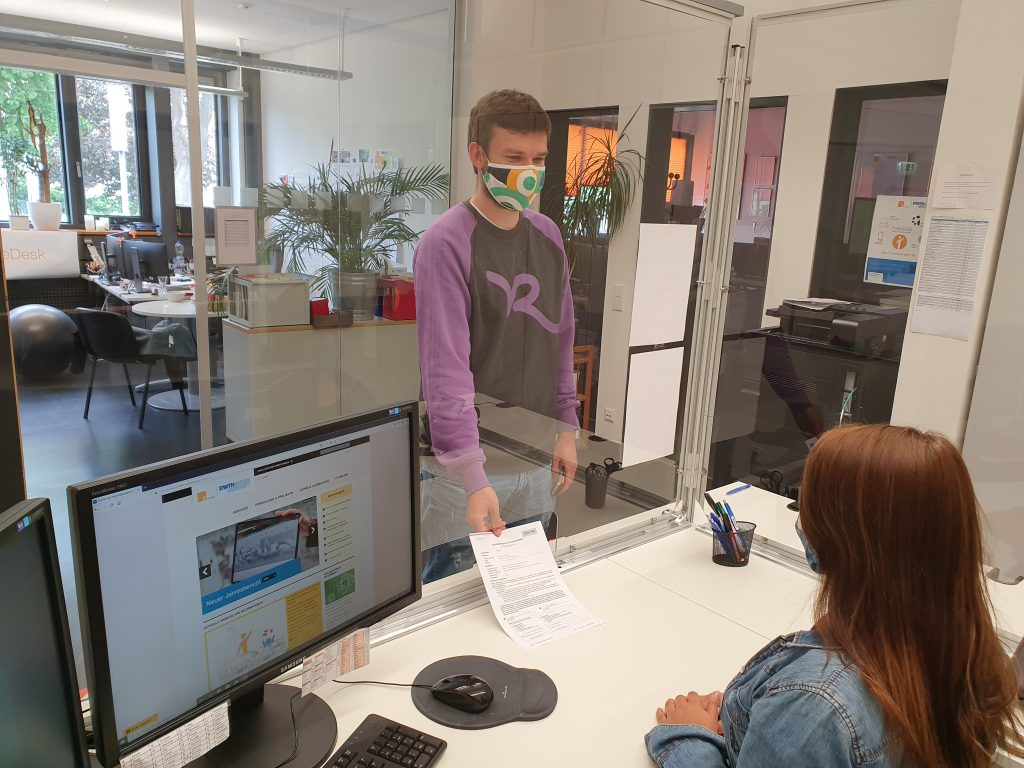

Wir haben gute Nachrichten: Persönliche Abgabe von DFN-Zertifikatsanträgen wieder möglich

Wir freuen uns Euch mitteilen zu dürfen, dass die persönliche Abgabe von DFN Nutzer- und Serverzertifikatsanträgen ab Donnerstag, dem 14. Mai 2020 im IT Center, Dienstgebäude Seffenter Weg 23 oberer Eingang, wieder möglich ist.

Nach Terminbuchung könnt Ihr nun dienstags bis donnerstags jeweils in der Zeit von 08:00 bis 15:00 Uhr persönlich Eure Nutzer- und Serverzertifikatsanträge vorbeibringen.

Nutzer- und Serverzertifikate können nun auch wieder persönlich im IT Center, Seffenter Weg 23, abgegeben werden. Wir freuen uns!

Quelle: Eigene Darstellung

Aufgrund der strengen Auflagen muss der Zutritt koordiniert werden. Dies macht die Buchung eines Termins über unser Online-Terminplanungstool notwendig. Bitte denkt auch daran, dass Eure Zertifikatsanträge nur gegen Vorlage eines amtlichen, gültigen Lichtbildausweises entgegengenommen werden können.

Phishing-Attacke auf RWTH-E-Mail-Accounts: Datenklau -Nicht mit uns!

Es vergeht kaum ein Tag, an dem nicht in den Medien über Datenklau durch Phishing, Trojaner und Co. berichtet wird. Auch die RWTH Aachen University ist in den letzten Wochen attackiert worden. Bereits seit mehreren Monaten werden unsere Postfächer mit SPAM-Mails überflutet. Für uns als IT-Provider der RWTH Aachen bedeutet dies, dass wir Euch nicht in die Phishing-Fallen und weitere Gefahren laufen lassen wollen.

In diesem Blogbeitrag findet Ihr alles, was Ihr wissen müsst, um Eure Daten und Postfächer vor Phishing zu schützen, damit es gar nicht erst zum Datenklau kommt!

Achtung – Angriffswelle!

Vielleicht habt Ihr es bereits mitbekommen, dass zurzeit merkwürdige E-Mails ihr Unwesen treiben. Über Hintergründe und aktuelle Angriffswellen klären wir Euch heute auf.

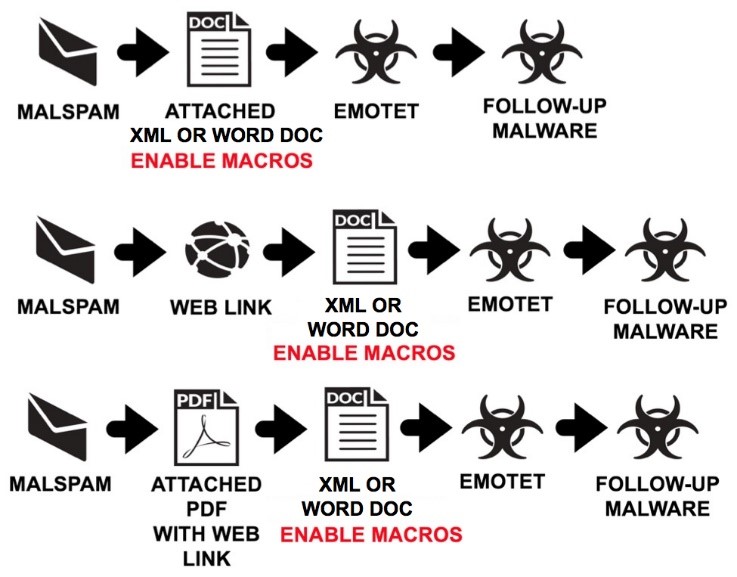

Der Virus

Bei der Virusgruppe Emotet handelt es sich um sogenannte Trojaner, die vor allem über Spam-E-Mails verbreitet werden. Die infizierte E-Mail enthält zumeist ein bösartiges Dokument mit aktivierten Makros, kann aber auch Anhänge oder Links enthalten, die zu solch einem Dokument weiterleiten.

Die Infektionsstufen von Emotet.

Quelle: Internet Storm Center

Sicher surfen dank des richtigen Browsers

Wer im Internet unterwegs ist, kann bereits bei der Wahl seines Browsers einiges falsch machen. Obwohl die Hersteller von Browser stets versuchen ihre Programme so sicher wie möglich zu entwickeln, können sich immer Sicherheitslücken enthalten. Diese Sicherheitslücken im Browser können besonders problematisch sein, da Daten in der Regel auch aus nicht vertrauenswürdigen Quellen bei Nutzung eines Web-Browsers geladen werden können. Diese Daten können ebenfalls sogenannte Schadsoftware (wie zum Beispiel Viren, Trojaner usw.) enthalten. Es gibt jedoch Möglichkeiten diese Gefahren aus dem Weg zu gehen und die Auswahl eines sicheren Webbrowsers ist hierbei von großer Bedeutung.

Quelle: Pixabay

2019 – Wir blicken auf ein Jahr voller prägender Ereignisse zurück (II)

Quelle: Eigene Darstellung

Wie angekündigt geht es nun weiter mit unseren Highlights der Monate Juli bis Dezember. Angefangen bei der Verteidigung des Meistertitels “Exzellenzuniversität“ durch die RWTH Aachen, über die Eröffnung unserer lieb gewonnenen Social Media Kanäle bis hin zu unseren Reisen in den Osten und Westen auf spannende HPC Konferenzen.

2019 – Wir blicken auf ein Jahr voller prägender Ereignisse zurück (I)

Quelle: Eigene Darstellung

Spotify und Co. haben ihn schon geliefert – den großen Jahresrückblick 2019 samt all Euren persönlichen Highlights des Jahres.

Nun möchten auch wir Euch die Höhepunkte präsentieren, die uns im Jahre 2019 am meisten bewegt haben. Gleichzeitig können wir so gemeinsam Revue passieren lassen, welche großen Veränderungen Einfluss auf uns hatten. Wir haben „Hello!“ zu RWTHmoodle und „Bye Bye!“ zu L²P gesagt, Social Media in Form von Facebook, Twitter, LinkedIn und Youtube ins IT Center geholt, Konferenzen auf der ganzen Welt besucht, Spitzenplätze bei den TOP500 und Green500 sowie die Einweihung des CLAIX-2018 gefeiert. Aber wir haben auch alte Freunde wie CAMPUS-Office in den Ruhestand gehen sehen.

Keeping You Safe II – Unser Sicherheitshinweis zu Spear-Phishing-Angriffen

Gezieltes Phishing: Spear-Phishing ist eine ernstzunehmende Bedrohung für unsere Daten.

Quelle: Pixabay

Laut dem Bundesamt für Verfassungsschutz (BfV) sind sowohl Universitäten, als auch Forschungseinrichtungen nicht sicher vor ihnen. Die Rede ist von Spear-Phishing-Angriffen. Dies ist der Fachbegriff für sehr raffinierte Cyberangriffe mit gezielten E-Mails. Dieses Mal schlägt die Angriffswelle aber besonders böse zu: Die verschickten Mails enthalten Links auf realistisch nachempfundene Fake-Websites der jeweiligen Institutionen und fordern dazu auf Zugangsdaten einzugeben.