Kategorie: ‘IT-Security’

Statement on attacks on high-performance computing systems

Several high-performance data centres throughout Europe are currently victims of cyber attacks. Some centres have therefore blocked the access to their computing capacity at least in parts due to security incidents to protect against (further) attacks.

Against this background, we are also taking appropriate precautions and monitoring our systems even more closely than before. Our statement and recommendations on the IT Center website provide information on the current situation.

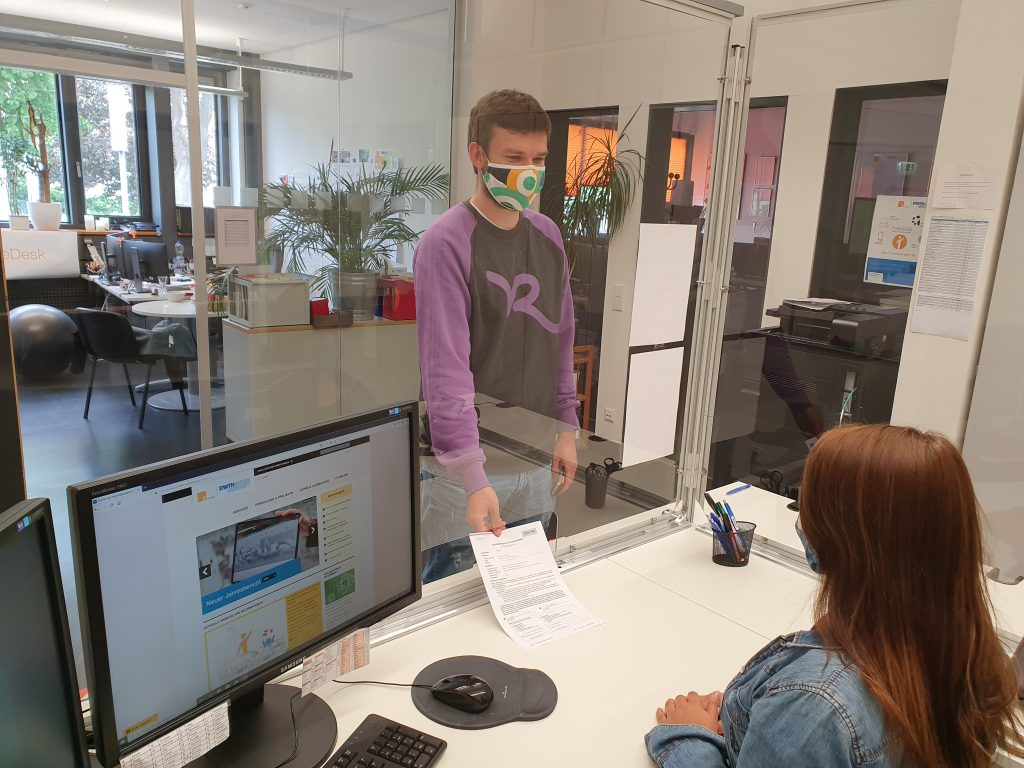

Good News: Personal Submission of DFN Certificate Applications possible again

We are pleased to inform you that the personal acceptance of DFN user and server certificate applications will be possible again from Thursday, 14 May 2020 in the IT Center, in the building at Seffenter Weg 23 upper entrance.

After booking an appointment, you can now personally bring your user and server certificate applications from Tuesday to Thursday between 08:00am and 03:00pm.

User and server certificates can now again be handed in personally at the IT Center, Seffenter Weg 23. We are looking forward to it!

Source: Own illustration

Due to the strict regulations, access must be coordinated. This makes it necessary to book an appointment via our online appointment planning tool. Please also remember that your certificate applications can only be accepted upon presentation of an official, valid photo identification.

Please respect the following hygiene rules:

- Wear a mouth and nose guard throughout the building.

- Disinfect your hands after you enter the building, i.e. before you meet our staff.

- Please keep at least 2 meters safety distance.

- We give you a smile, but do not shake hands.

Please do not forget to bring along:

- Completed and signed server or user certificate application

- Official, valid photo identification

- Mouth and nose guard

- Mobile phone to be granted access to the building on site

You will receive detailed information about the procedure with your appointment confirmation. If you have any further questions, please leave us a comment under this blog post or contact us by phone, e-mail or via our chat support.

E-mail: servicedesk@itc.rwth-aachen.de

Contact by phone: +49 241 / 80-24687

Monday to Friday from 07:30am to 06:00pm

Chat support: Monday to Friday from 07:30am to 06:00pm

We are looking forward to seeing you!

Your team of the IT Center

Responsible for the content of this article is Nicole Filla.

Phishing Attack on RWTH E-Mail Accounts: Data Theft –Not with us!

Hardly a day goes by without the media reporting on data theft by phishing, Trojans and so forth. The RWTH Aachen University has also been attacked recently. Already for several months, our mailboxes have been flooded with SPAM mails. For us as IT provider of the RWTH Aachen University this means that we do not want to let you fall into the phishing traps and other similar dangers.

In this blog post, you will find everything you need to know to protect your data and mailboxes from phishing, so that data theft does not happen in the first place.

Achtung – Angriffswelle!

Vielleicht habt Ihr es bereits mitbekommen, dass zurzeit merkwürdige E-Mails ihr Unwesen treiben. Über Hintergründe und aktuelle Angriffswellen klären wir Euch heute auf.

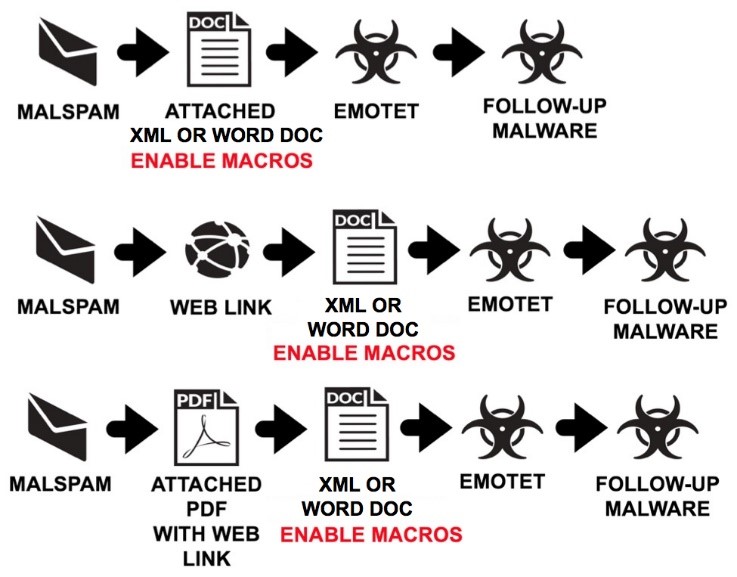

Der Virus

Bei der Virusgruppe Emotet handelt es sich um sogenannte Trojaner, die vor allem über Spam-E-Mails verbreitet werden. Die infizierte E-Mail enthält zumeist ein bösartiges Dokument mit aktivierten Makros, kann aber auch Anhänge oder Links enthalten, die zu solch einem Dokument weiterleiten.

Die Infektionsstufen von Emotet.

Quelle: Internet Storm Center

Sicher surfen dank des richtigen Browsers

Wer im Internet unterwegs ist, kann bereits bei der Wahl seines Browsers einiges falsch machen. Obwohl die Hersteller von Browser stets versuchen ihre Programme so sicher wie möglich zu entwickeln, können sich immer Sicherheitslücken enthalten. Diese Sicherheitslücken im Browser können besonders problematisch sein, da Daten in der Regel auch aus nicht vertrauenswürdigen Quellen bei Nutzung eines Web-Browsers geladen werden können. Diese Daten können ebenfalls sogenannte Schadsoftware (wie zum Beispiel Viren, Trojaner usw.) enthalten. Es gibt jedoch Möglichkeiten diese Gefahren aus dem Weg zu gehen und die Auswahl eines sicheren Webbrowsers ist hierbei von großer Bedeutung.

Quelle: Pixabay

2019 – Wir blicken auf ein Jahr voller prägender Ereignisse zurück (II)

Quelle: Eigene Darstellung

Wie angekündigt geht es nun weiter mit unseren Highlights der Monate Juli bis Dezember. Angefangen bei der Verteidigung des Meistertitels “Exzellenzuniversität“ durch die RWTH Aachen, über die Eröffnung unserer lieb gewonnenen Social Media Kanäle bis hin zu unseren Reisen in den Osten und Westen auf spannende HPC Konferenzen.

2019 – Wir blicken auf ein Jahr voller prägender Ereignisse zurück (I)

Quelle: Eigene Darstellung

Spotify und Co. haben ihn schon geliefert – den großen Jahresrückblick 2019 samt all Euren persönlichen Highlights des Jahres.

Nun möchten auch wir Euch die Höhepunkte präsentieren, die uns im Jahre 2019 am meisten bewegt haben. Gleichzeitig können wir so gemeinsam Revue passieren lassen, welche großen Veränderungen Einfluss auf uns hatten. Wir haben „Hello!“ zu RWTHmoodle und „Bye Bye!“ zu L²P gesagt, Social Media in Form von Facebook, Twitter, LinkedIn und Youtube ins IT Center geholt, Konferenzen auf der ganzen Welt besucht, Spitzenplätze bei den TOP500 und Green500 sowie die Einweihung des CLAIX-2018 gefeiert. Aber wir haben auch alte Freunde wie CAMPUS-Office in den Ruhestand gehen sehen.

Keeping You Safe II – Our Security Note on Spear-Phishing Attacks

Targeted Phishing: Spear Phishing is a serious threat to our data.

Source: Pixabay

According to the Federal Office for the Protection of the Constitution (BfV), both universities and research institutions are in danger regarding them. What we are talking about here are spear phishing attacks. This is the technical term for very tricky cyber-attacks with targeted e-mails. This time, however, the wave of attacks is particularly vicious: the mails that are sent contain links to realistically simulated fake websites of the particular institutions and request users to enter their access data.

Safety first: Beware of Phishing Mails with RWTH names!

Students and RWTH employees often receive e-mails from official university addresses in their digital mailboxes. But if the sender says “RWTH”, are they really from a person who is a member of the university?

Unfortunately not always and therefore caution is necessary!

Caution before opening your e-mails!

Source: Pixabay